Săptămâna trecută, primesc un mail de la Zend Update, care începe așa:

A fost identificată o vulnerabilitate critica in motorul PHP. Acest exploit este semnificativ, deoarece pe sistemele afectate cele mai multe aplicaţii PHP sunt la disponibile la distanţă și deci exploatabile la distanță printr-un atac de tip DOS (denial of service). Zend a lansat o remediere rapidă de securitate pentru a rezolva această vulnerabilitate (vezi mai jos).

Datorită modului în care rutinele PHP efectuează conversia internă a numerelor în virgulă flotantă, este posibil ca un atacator aflat la distanta să oprească o aplicaţie web pur şi simplu prin adăugarea unui parametru specific unui şir de interogare în navigatorul web (click aici pentru mai multe informaţii).

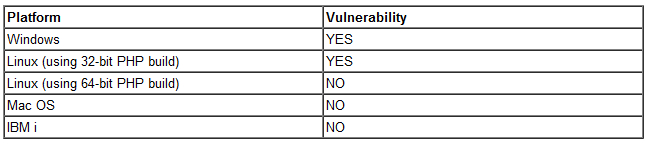

Se pare însă că nu toate distribuțiile sunt afectate:

Acum, bug-ul a fost reparat, însă dacă folosiți PHP 5.3.4, ar fi bine să verificați dacă nu cumva trebuie să faceți un update.